Note à l'attention de nos clients et partenaires au Moyen-Orient

Plus d'informationsImportant ! Si vous êtes un client de Nozomi Networks , vous êtes couvert pour les vulnérabilités et les menaces contenues dans ce rapport. Asset intelligence et threat intelligence sont intégrées à notre plateforme par l'équipe Labs.

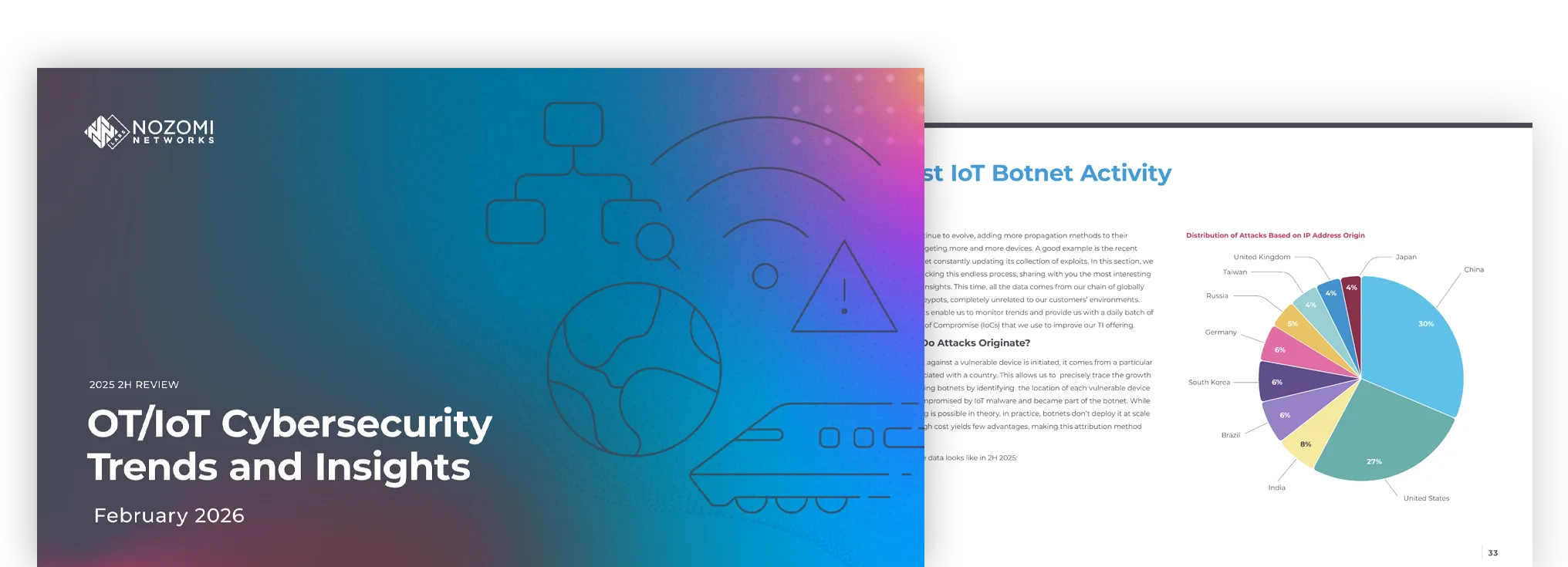

Deux fois par an, les équipes Nozomi Networks évaluent le paysageIoT , en s'appuyant sur un vaste réseau mondial de honeypots, de capteurs de surveillance sans fil, de télémétrie entrante, de partenariats, threat intelligence d'autres ressources. À l'exception des activités IoT capturées par nos honeypots, toutes les données contenues dans ce rapport proviennent de données télémétriques anonymisées fournies parNetworks participantsNetworks Nozomi Networks .

Voici les points forts de notre dernier rapport, qui couvre le second semestre 2025.

Lisez le rapport complet pour obtenir des informations plus approfondies :

Voici des mesures spécifiques que les défenseurs peuvent prendre pour éliminer les angles morts IoT , maximiser les ressources limitées, accroître la résilience opérationnelle et réduire les risques commerciaux.