Note à l'attention de nos clients et partenaires au Moyen-Orient

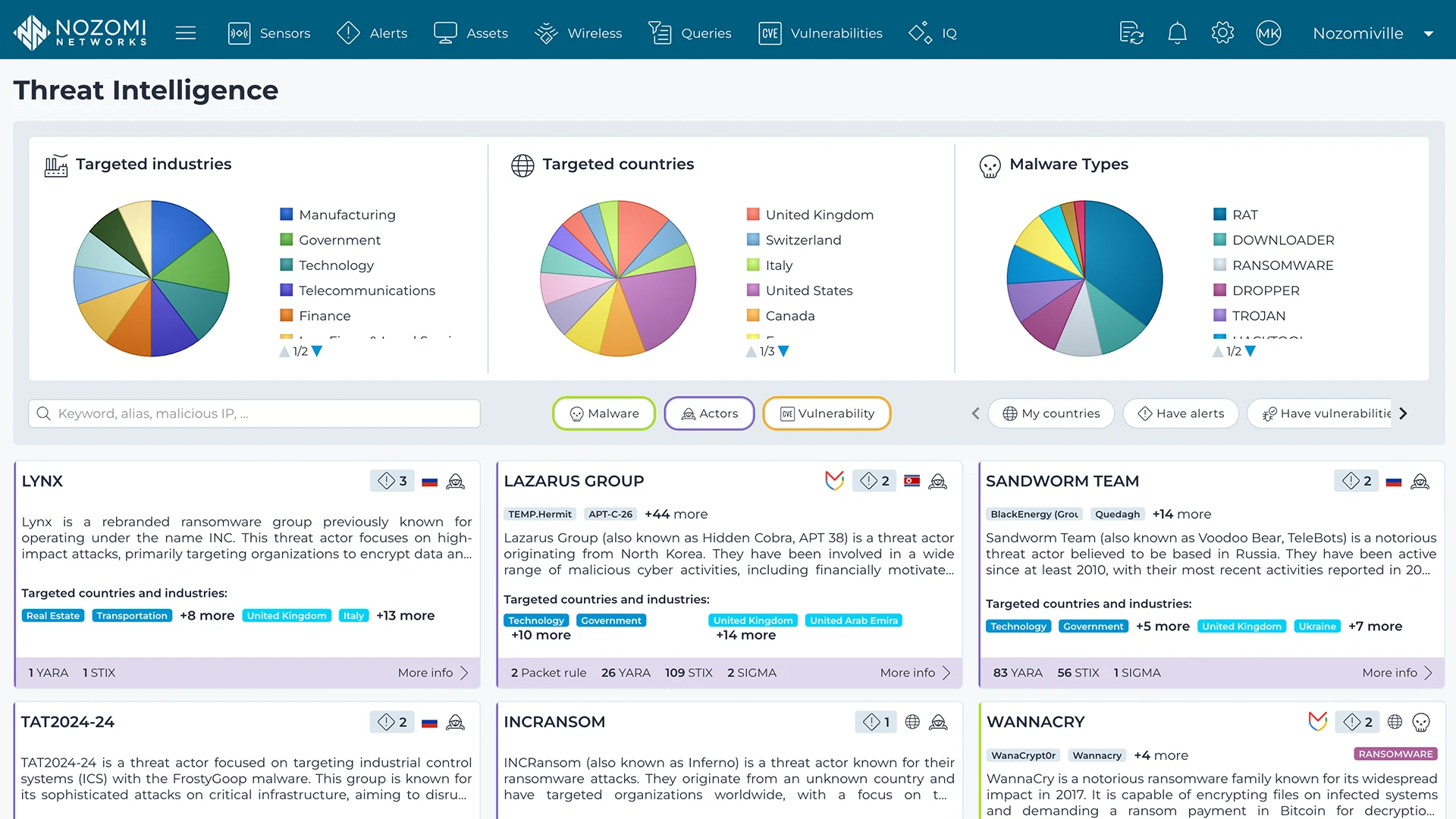

Plus d'informationsThreat Intelligence Nozomi Threat Intelligence fournit des informations continues sur les techniques d'attaque et les vulnérabilités spécifiques aux IoT et appareils OT IoT . Des informations détaillées sur les menaces sous forme de règles Yara, de paquets et Sigma, d'indicateurs STIX et de vulnérabilité, ainsi que de définitions des menaces sont envoyées à Guardian , les capteurs réseau Arcendpoint et à l'interface utilisateur Vantagecloud , vous permettant ainsi de détecter et de réagir plus rapidement.

L'équipe Nozomi Networks analyse les informations relatives aux menaces et aux vulnérabilités provenant de plus d'une douzaine de sources de données publiques et privées, ainsi que les données télémétriques anonymisées de l'ensemble de notre clientèle.

threat intelligence OT IoT continuellement mises à jourthreat intelligence étroitement intégrées à la plateforme afin d'enrichir les données relatives aux actifs et au réseau et de permettre une meilleure détection des anomalies, des comportements malveillants et des menaces.

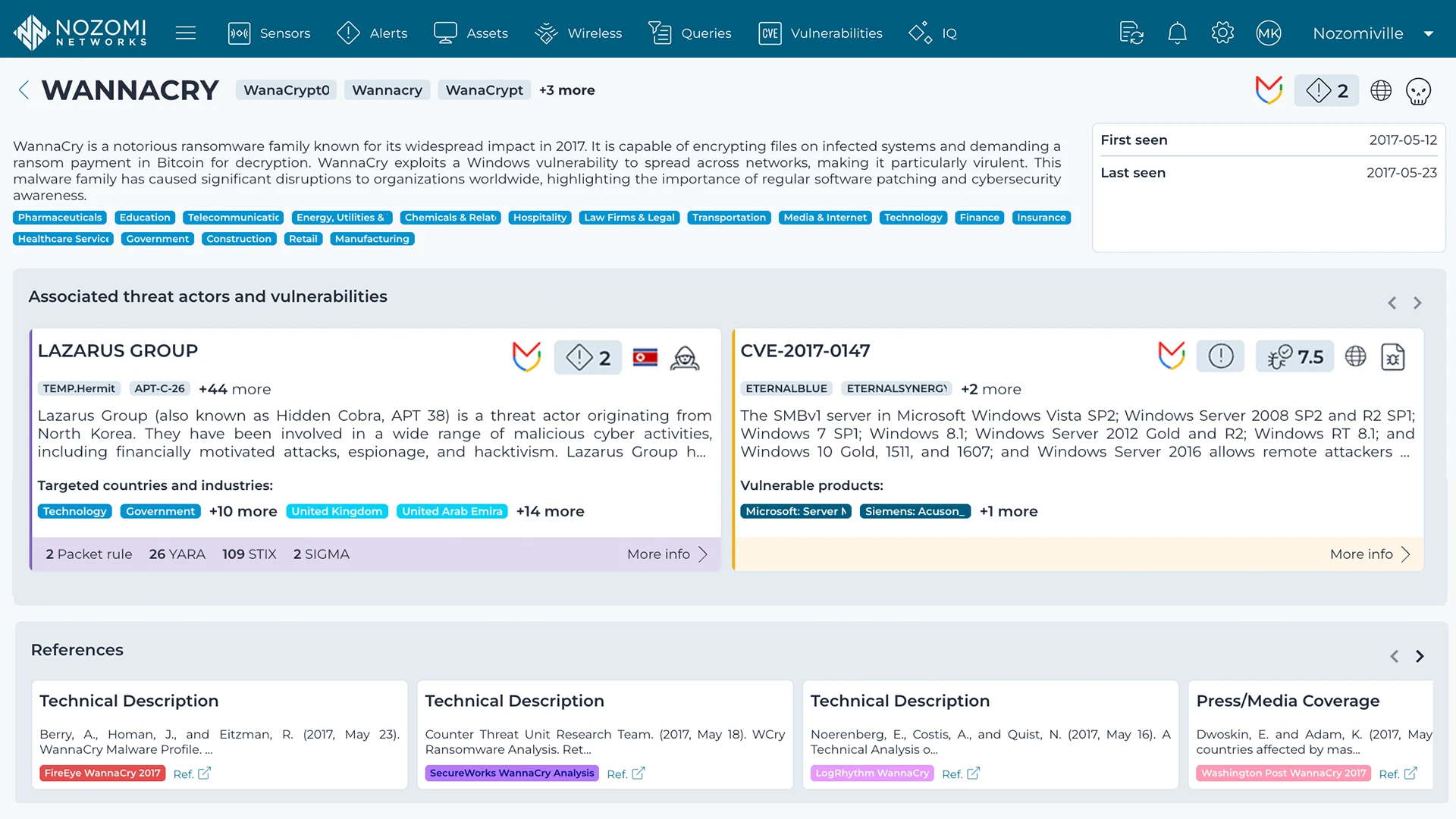

Threat intelligence condensés dans des fiches détaillées disponibles dans Vantage, qui contiennent des informations sur les auteurs des menaces et les exploits associés, les logiciels malveillants, les vulnérabilités et les TTP MITRE ATT&CK®, ainsi que des suggestions d'atténuation et des liens vers des références externes.

Distinct du threat intelligence centré sur l'informatique de Mandiant, le pack d'extensionNozomi , optimisé par Mandiant, intègre les IOC et TTP pertinents de Mandiant dans notre flux de renseignements et nos fiches de menaces, y compris les menaces informatiques pouvant se propager à OT.